- لطلاب الدبلومات الفنية.. رابط تسجيل استمارة امتحانات 2026

- فرنسا تقيد صلاحيات السفير الأميركي.. ما القصة؟

- الصيام يعمل على تعزيز كفاءة كرات الدم البيضاء

- نقابة المهن التمثيلية تحيل الفنان أحمد ماهر للتحقيق بعد إساءته لوالد ياسر ورامز جلال

- مواعيد قطارات القاهرة – أسوان والإسكندرية – أسوان اليوم الثلاثاء 24- 2-2026

- سباب من أحمد ماهر يفجر غضب ياسر جلال ورامز جلال.. وأشرف زكي يتدخل بالاعتذار والتحقيق

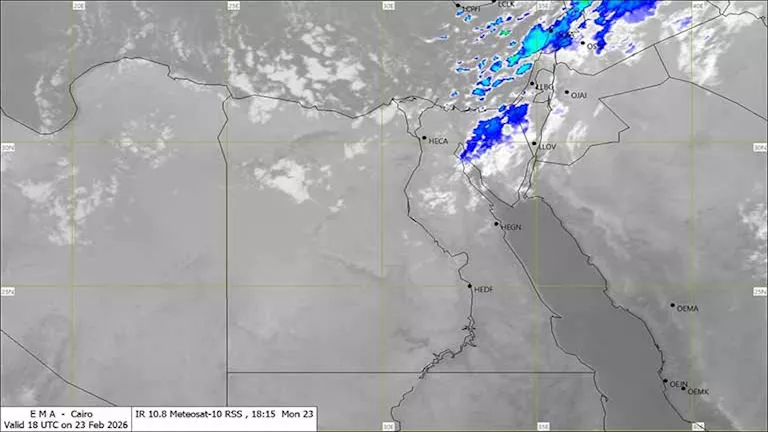

- أماكن سقوط الأمطار في مصر.. الأرصاد تكشف التفاصيل

- 20 دولة تطالب إسرائيل بالتراجع فورا عن قراراتها بالضفة

- محمد صبحى وشيكو بانزا يعودان لقائمة الزمالك فى مواجهة زد

- تفجير انتحاري وسط موسكو.. مقتل شرطي والمهاجم

- عاصفة تجمد شمال شرق أميركا.. حظر تنقلات وإلغاء آلاف الرحلات

- دينا: عزوف الراقصات المصريات عن الرقص الشرقي سببه عدم قدرتهن على المنافسة

- عبدالمنعم سعيد: أتوقع استيلاء إسرائيل على الضفة وعزل السلطة الفلسطينية خلال أقل من عام

- إجراءات قانونية من ياسر ورامز جلال ضد كل من أساء لوالدهما ونقابة الممثلين تعتذر لهما

- بسبب الإساءة لأسرة والدهما.. ياسر ورامز جلال يقاضيان الفنان أحمد ماهر

- أعنف هجوم منذ الإطاحة بالأسد.. داعش يقتل 4 من الأمن السوري

- من يحكم من؟ ترمب يشتبك مع “حراس” النظام الأمريكي

- مواعيد عرض وإعادة الحلقة 7 من مسلسل حد أقصى بطولة روجينا

من 5 ساعات إلى ساعة واحدة.. كيف غيّر الذكاء الاصطناعي قواعد الاختراق؟

الذكاء الاصطناعي يسرّع الهجمات السيبرانية ويضاعف تعقيدها

الذكاء الاصطناعي يختصر زمن الاختراق.. سرقة البيانات في 72 دقيقة فقط

حذّر تقرير حديث صادر عن وحدة Unit 42 التابعة لشركة Palo Alto Networks من أن تقنيات الذكاء الاصطناعي، خاصة الذكاء الاصطناعي التوليدي (GenAI)، أصبحت أداة رئيسية في يد القراصنة لتطوير برمجيات خبيثة بوتيرة أسرع وبدرجة تعقيد غير مسبوقة، ما يزيد الضغوط على فرق الأمن السيبراني حول العالم.

سرقة البيانات في 72 دقيقة فقط

وبحسب التقرير السنوي للاستجابة للحوادث الصادر عن Unit 42، تحول الذكاء الاصطناعي إلى ما يشبه «مضاعف القوة» للمهاجمين، إذ بات بإمكانهم استخراج البيانات خلال 72 دقيقة فقط في المتوسط، مقارنة بنحو خمس ساعات قبل انتشار أدوات الذكاء الاصطناعي، ما يعني أن وتيرة سرقة البيانات تسارعت إلى أربعة أضعاف تقريبًا.

وأشار التقرير إلى أن المتصفح لا يزال يمثل «ساحة المعركة الرئيسية»، حيث تقع نحو 48% من الحوادث الأمنية عبره، إلا أن طبيعة الهجمات أصبحت أكثر تعقيدًا، فقد أظهرت البيانات أن 87% من عمليات الاختراق تمتد عبر أسطح هجوم متعددة، تشمل الشبكات، والخدمات السحابية، ومنصات البرمجيات كخدمة (SaaS)، وأنظمة إدارة الهوية، ونقاط النهاية المختلفة، ما يعكس تنسيقًا أكبر بين أدوات وأساليب الهجوم.

الهوية الرقمية في صدارة المخاطر

وأكد التقرير أن ضعف أنظمة الهوية والوصول يمثل المدخل الرئيسي لغالبية الهجمات، إذ شكّلت مشكلات الهوية عاملًا أساسيًا في تسع من كل عشر حوادث استجابة، كما أشار إلى أن نحو 65% من حالات الوصول الأولي جاءت نتيجة لأساليب الهندسة الاجتماعية، مقابل 22% فقط ناتجة عن استغلال ثغرات تقنية مباشرة.

ومع توسع استخدام أنظمة إدارة الهوية المؤتمتة أو المعتمدة على وكلاء ذكيين، يرى الباحثون أن التحديات الأمنية أصبحت أكثر تعقيدًا، خاصة مع قدرة المهاجمين على استغلال بيانات الاعتماد المسروقة للتحرك أفقيًا داخل الشبكات والوصول إلى موارد حساسة.

تصاعد هجمات سلاسل الإمداد

كما لفت التقرير إلى أن تطبيقات SaaS التابعة لجهات خارجية أصبحت هدفًا مفضلًا للقراصنة، حيث ارتفعت هجمات سلاسل الإمداد بنحو أربعة أضعاف منذ عام 2022، لتشكل حاليًا نحو 23% من إجمالي الهجمات المرصودة، وغالبًا ما يسعى المهاجمون للحصول على رموز OAuth ومفاتيح API، التي تتيح لهم التنقل بين الأنظمة، وسرقة البيانات، وتعطيل الخدمات، ونشر برمجيات خبيثة دون إثارة إنذارات مبكرة.

تحوّل في استراتيجيات برامج الفدية

وفي تحول لافت، أشار التقرير إلى أن مشغلي هجمات برامج الفدية بدأوا في الابتعاد عن تشفير البيانات كأداة ضغط رئيسية، والتركيز بدلًا من ذلك على استخراج البيانات فقط، ووفقًا لما خلصت إليه Palo Alto Networks، فإن هذا النهج «أسرع وأكثر هدوءًا من منظور المهاجم، ويخلق ضغطًا فوريًا على الضحايا دون المؤشرات التقليدية التي اعتاد المدافعون الاعتماد عليها لاكتشاف هجمات الفدية».

المصدر:

اليوم السابع

المصدر:

اليوم السابع