- الحرب على إيران.. هجوم على إسرائيل والقواعد الأمريكية ردا على اغتيال خامنئي

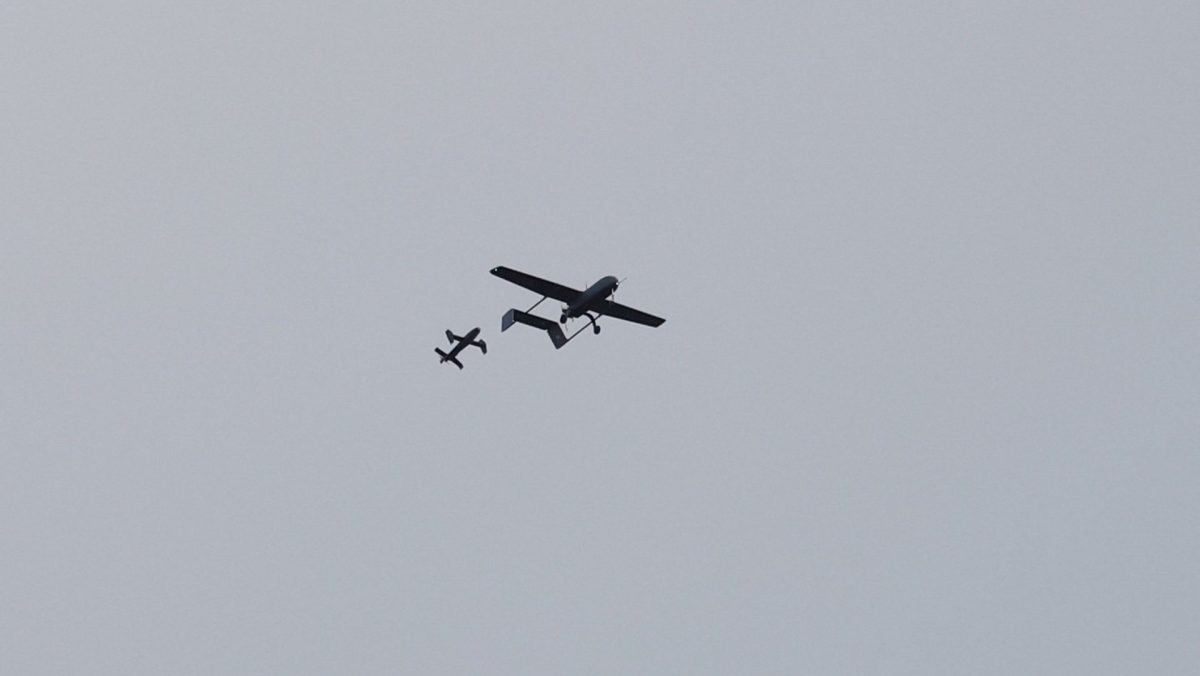

- الجيش الإسرائيلي يعلن تدمير "نصف مخزون صواريخ إيران"

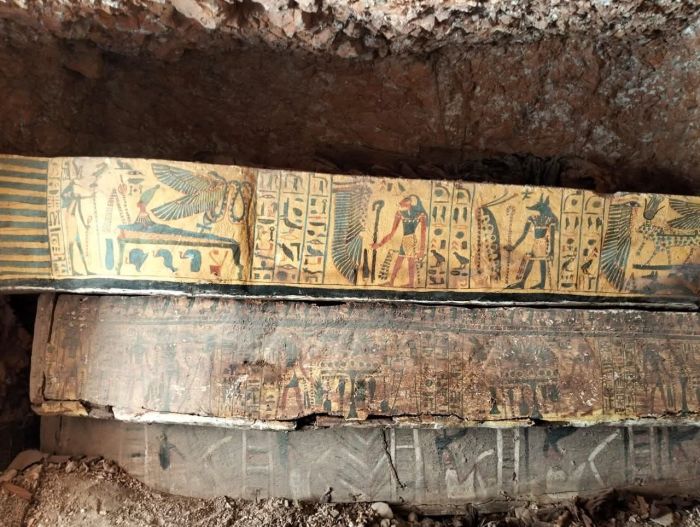

- خبيئة أثرية جديدة في مصر تكشف أسرار "منشدي آمون"

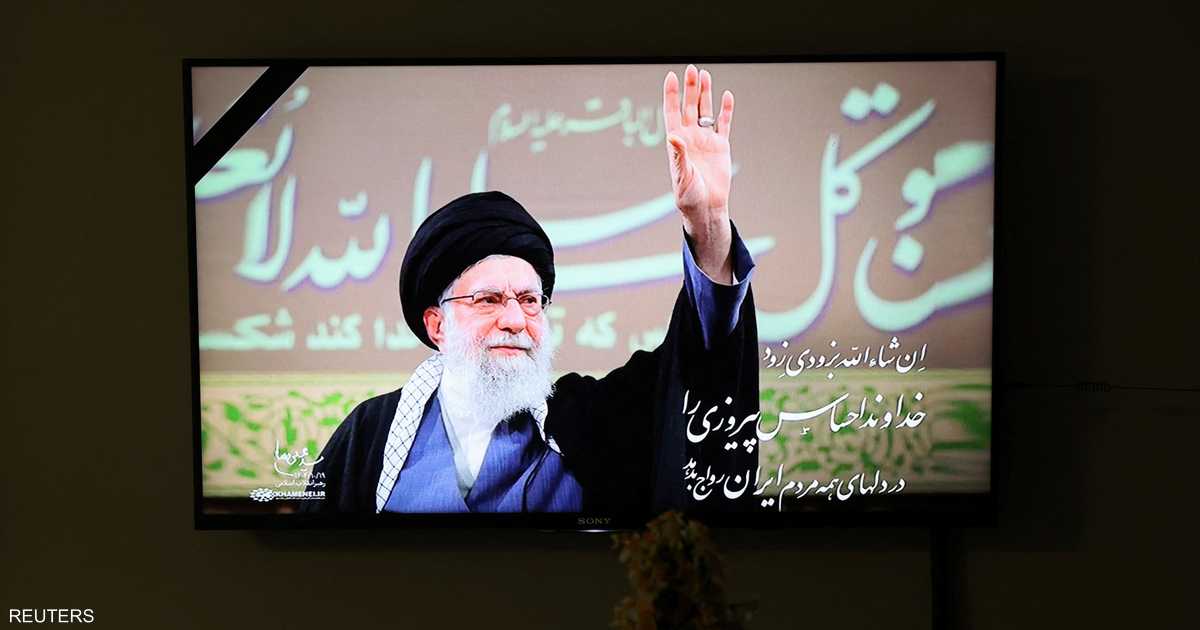

- "سنقوم بواجبنا".. حزب الله يعلق على مقتل خامنئي

- تحديد الزمان والمكان.. تفاصيل جديدة عن خطة اغتيال خامنئي

- بوتين يصف مقتل خامنئي بـ "الجريمة المتعمدة"

- السودان.. حكومة تأسيس تدين الاستهداف الإيراني لدول عربية

- ضربة جديدة على أهداف في "قلب طهران".. وصواريخ إيرانية على إسرائيل

- الشرق الأوسط يحترق: بدء الردّ إيراني على اغتيال خامنئي.. وترامب يهدد

- مسؤولة إماراتية لـCNN: لن نقف مكتوفي الأيدي إزاء وابل صواريخ إيران

- تحديث مباشر.. تسجيل إصابتين في دبي وتطورات ضربات إيران على الخليج

- فيديو.. تلاسن بين مندوبي إيران وأميركا في مجلس الأمن

- من القادة العسكريون الذين أعلنت إيران مقتلهم؟

- فيديو.. هجمات إسرائيلية على طهران وانفجارات "هائلة"

- علي خامنئي.. مرشد إيران الذي صالَح بين عبد الناصر وسيد قطب

- صورة جثمان خامنئي المتداولة مفبركة.. وهذه أدلة التزوير

- إلغاء وتحويل العديد من الرحلات الجوية في الشرق الأوسط عقب الهجوم الأمريكي والإسرائيلي على إيران

- بوتين يعزي بخامنئي: جريمة نكراء تنتهك الأعراف والقانون الدولي

شريان الحياة الرقمي.. دليل الصمود التقني وتجاوز الحظر في زمن الحروب

في الحروب الحديثة، لم تعد الجبهات تقتصر على الأرض والجو فحسب، بل تمتد لتشمل "الفضاء السيبراني". فقد أصبح قطع الإنترنت أو تقييده سلاحا استراتيجيا يعرف بـ "الإظلام الرقمي" (Digital Blackout)، وهو تكتيك يهدف إلى عزل المدنيين، ومنع تدفق أخبار الانتهاكات، وتعطيل التنسيق الإغاثي.

وبحسب تقرير منظمة "أكسيس ناو" (Access Now) لعام 2025، شهد العالم ارتفاعا بنسبة 40% في حالات قطع الإنترنت المتعمد أثناء النزاعات المسلحة.

وفي هذا التقرير نحاول استعرض خارطة تقنية، مبنية على تجارب ميدانية من أوكرانيا والسودان و قطاع غزة، لتمكين الأفراد من البقاء على اتصال وتجاوز الرقابة الصارمة.

مصدر الصورة

مصدر الصورة

كسر القيود الرقمية.. تجاوز الحظر والرقابة

عندما تفرض السلطات حظرا جزئيا على منصات التواصل أو تعمد إلى "خنق السرعات"، فإن المعركة تصبح تقنية بامتياز بين أنظمة الرقابة وأدوات التشفير.

بروتوكولات التخفي

تشير تقارير مختبر "سيتيزن لاب" (Citizen Lab) بجامعة تورنتو إلى أن أنظمة الحجب الحديثة تستخدم "فحص الحزم العميق" (DPI) للتعرف على حركة المرور باستخدام برامج "االشبكة الخاصة الافتراضية" (VPN) وحظرها، والحل هنا يكمن في استخدام بروتوكولات مثل "في 2 راي" (V2Ray) و"شادوسوكس" (Shadowsocks)، أو ميزة "التخفي" (Stealth) في تطبيقات مثل "بروتون في بي إن" (Proton VPN).

وهذه التقنيات تقوم بتغليف بياناتك المشفرة داخل طبقة تبدو كأنها تصفح عادي لموقع إخباري أو بريد إلكتروني، مما يجعل من المستحيل على خوارزميات الحجب رصدها.

ثورة "سنوفليك" ومشروع "تور"

يعتبر متصفح "تور" (Tor) الملاذ الأكثر أمانا للصحفيين والنشطاء. وفي عام 2026، أصبحت ميزة "سنوفليك" (Snowflake) هي الأداة الأكثر فتكا بالرقابة، فهي تسمح للمستخدم في بلد محظور بالاتصال بالإنترنت عبر متطوعين من حول العالم يحولون متصفحاتهم إلى جسور مؤقتة.

ووفقا لبيانات مشروع "تور"، ساعدت هذه التقنية ملايين المستخدمين في تجاوز جدران الحماية العظيمة في مناطق النزاع.

إدارة نظام أسماء النطاقات السيادي

تعتمد أبسط طرق الحجب على تزييف سجلات "دي إن إس" (DNS)، والذي هو هو بمثابة "دفتر عناوين" لشبكة الإنترنت، حيث ينصح خبراء التقنية بتغيير إعدادات الجهاز يدويا لاستخدام مزودي "دي إن إس" مشفرين مثل كلاود فلير (Cloudflare) (1.1.1.1) أو غوغل (Google) (8.8.8.8)، مما يمنع مزود الخدمة المحلي من اعتراض طلبات المواقع التي تزورها.

التواصل في الظلام الدامس

التحدي الأكبر يكمن في "القطع الكلي" للخدمة وتدمير الأبراج، وهنا تبرز تقنية الشبكات المتداخلة (Mesh Networking) بوصفها بديلا لأجهزة الراوتر (الموزع) والشبكات التقليدية التقليدية وتشكل بديلا ثوريا لا يحتاج إلى بنية تحتية، وأبرز هذه التقنيات:

مبدأ "القفزات الرقمية"

تطبيقات مثل "بريدجيفاي" (Bridgefy) و"براير" (Briar) تعتمد على تقنية البلوتوث و"واي فاي دايركت" (Wi-Fi Direct) لتحويل الهواتف الذكية إلى "عقد" (Nodes)، بحيث إذا أرسل شخص رسالة، فإنها تنتقل من هاتفه إلى هاتف شخص آخر قريب، ثم الذي يليه، حتى تصل إلى الهدف، وتشير تقارير "بي آي إس آي" (BISI) للبحوث التقنية إلى أن هذه الشبكة تصبح أقوى كلما زاد عدد المستخدمين في منطقة جغرافية واحدة مثل مراكز الإيواء أو الأحياء السكنية.

تطبيق" براير" والخصوصية القصوى

تتميز خدمة "براير" (Briar) بأنها لا تعتمد على خادم مركزي (Cloud)، حيث تتم مزامنة البيانات مباشرة بين الأجهزة عند الاقتراب، هذا الأمر يجعلها محصنة ضد الرقابة الحكومية تماما، كما أثبتت فاعليتها في السودان خلال انقطاعات عام 2024.

مصدر الصورة

مصدر الصورة

الحلول الفضائية والحدودية.. الإنترنت العابر للقارات

عندما تفشل جميع الحلول الأرضية، يبقى الاتصال الفضائي هو النافذة الوحيدة، وهو يتمثل في:

"ستارلينك" والإنترنت المحمول

أحدثت منظومة "ستارلينك" (Starlink) التابعة لشركة "سبيس إكس" (SpaceX) الأمريكية ثورة في مفهوم اتصالات الحرب، ورغم حاجتها لأجهزة استقبال خاصة، إلا أن سهولة تشغيلها عبر البطاريات أو الطاقة الشمسية جعلتها "رئة رقمية" في جبهات القتال والمناطق المنكوبة.

شرائح الاتصال الإلكترونية الدولية

في المناطق القريبة من الحدود مثل قطاع غزة أو المناطق الحدودية في السودان، يوصي تقرير "جمعية الإنترنت" (Internet Society) باستخدام شرائح الاتصال الإلكترونية (eSIM) التي تعمل على شبكات دول الجوار، فهذه الشرائح تلتقط الإشارة العابرة للحدود وتوفر وصولا مباشرا للإنترنت بعيدا عن تحكم المزود المحلي.

مصدر الصورة

مصدر الصورة

حقيبة الطوارئ الرقمية.. الاستعداد الاستباقي

تؤكد منظمة "فرونت لاين ديفندرز" (Front Line Defenders) أن النجاة الرقمية تتوقف على ما تفعله قبل اندلاع الأزمة.

وتتضمن "حقيبة الطوارئ" ما يلي:

* تحميل نسخ كاملة من ويكيبيديا وخرائط غوغول للاستخدام دون اتصال.

* حفظ كتب الإسعافات الأولية وأدلة البقاء بصيغة "بي دي أف".

* امتلاك راديو يعمل بالبطاريات لاستقبال الإذاعات الدولية التي تظل المصدر الأكثر صمودا للأخبار عند انهيار الشبكات.

رغم كل ما سبق، يقول الخبراء إن معركة الوصول إلى المعلومات في زمن الحرب هي معركة إرادة تقنية، حيث تدور بين بروتوكولات التشفير المتقدمة وتقنية الشبكات المتداخلة اللامركزية، فيما يمتلك الإنسان المعاصر أدوات لم تكن متاحة في الأجيال السابقة، لكن يبقى الوعي بهذه الأدوات والتدرب عليها مسبقا هو الفارق الحقيقي بين العزلة القاتلة والقدرة على إيصال الصوت للعالم.

المصدر:

الجزيرة

المصدر:

الجزيرة