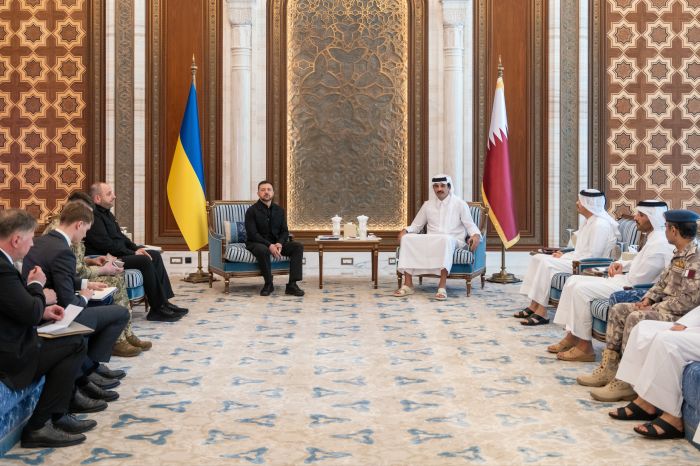

- بعد السعودية.. قطر توقع اتفاقية تعاون دفاعي مع أوكرانيا

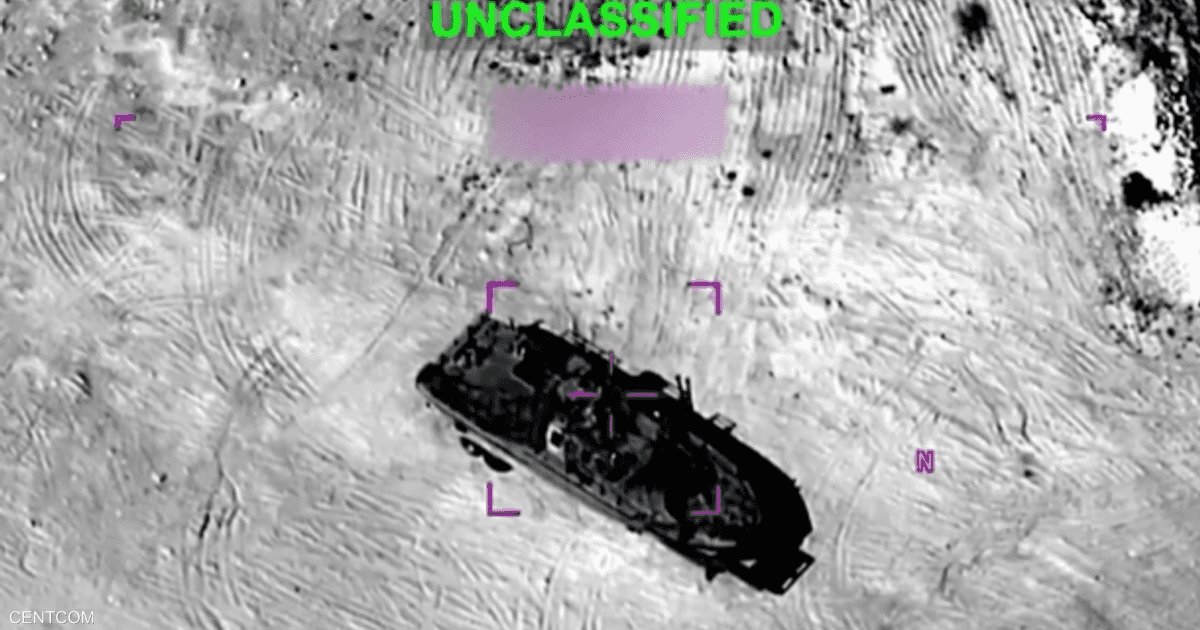

- سنتكوم: زمن تهديد إيران للملاحة العالمية انتهى

- انطلاق كأس دبي العالمي للخيول.. إليك الفائزين في الأشواط الخمسة الأولى

- 5 دول خليجية تتعرض لاعتداءات إيرانية جديدة السبت

- إيران في "ظلام رقمي" مع استمرار انقطاع الإنترنت منذ أسابيع

- ساعة الأرض: كيف تحمي مدن عالمية كوكب الأرض؟

- فيديو.. جرحى إثر سقوط صاروخ إيراني على منازل وسط إسرائيل

- حارس الأرجنتين يوبّخ زملاءه بعد مباراة موريتانيا لهذا السبب

- رئيس إيران يوجه رسالة إلى دول المنطقة.. ماذا قال؟

- الجيش الإسرائيلي: 50 مقاتلة تضرب منشآت عسكرية ونووية بإيران

- شكوك متصاعدة حول اتفاق غزة مع انصراف الاهتمام الدولي نحو إيران

- واشنطن بوست: التصعيد في الخليج يحرم ملايين المحتاجين بالعالم من الغذاء والدواء

- حاملة الطائرات الأمريكية "فورد" تصل إلى كرواتيا لإجراء إصلاحات

- إيران وإسرائيل تتبادلان القصف.. إصابات غربي القدس وقتلى في طهران

- النفط والدولار والشحن.. ثلاثي يشعل الأسعار ويغير إنفاق المصريين

- رئيسة تحرير شبكة RT مرغاريتا سيمونيان تعزي قناتي "الميادين" و"المنار"

- هل أسرت إيران عناصر من قوة دلتا الأمريكية في طهران؟

- ملفات إبستين: رسائل بريد إلكتروني تُظهر أن وكيل أعمال توسّل إلى إبستين لممارسة الجنس مع عارضة أزياء

تعرف على أفضل برامج إدارة كلمات المرور.. حصنك الرقمي ضد الاختراق

في ظل تزايد الهجمات السيبرانية، لم يعد العقل البشري قادرا على توليد وتذكر كلمات مرور معقدة وفريدة لكل حساب، وهنا تبرز أهمية برامج إدارة كلمات المرور، حيث يتسابق العالم نحو آفاق الذكاء الاصطناعي، بينما يظل الباب الخلفي للأمن الرقمي مهتزا بفعل ممارسات بشرية قديمة.

وتشير أحدث التقارير الأمنية الصادرة في الربع الأول من هذا العام إلى أن العالم يعيش ذروة "وباء حشو الاعتمادات" (Credential Stuffing)، حيث لم تعد كلمة المرور الضعيفة مجرد خطر شخصي، بل أصبحت المحرك الأول لاقتصادات الجريمة السيبرانية العالمية.

لغة الأرقام: لماذا نحن في خطر؟

لم يعد الحديث عن ضعف كلمات المرور مجرد نصائح توعوية، بل أرقاما صادمة تعكس واقعا مريرا، فوفقا لتقرير "تحقيقات خروقات البيانات" (Verizon DBIR) الذي أصدرته شركة فيرايزون الأمريكية لهذا العام، فإن سرقة الاعتمادات (Stolen Credentials) تمثل 22% من إجمالي خروقات البيانات عالميا، متصدرة قائمة نواقل الهجوم.

مصدر الصورة

مصدر الصورة

كما كشف تقرير من هايمدال سيكيوريتي (Heimdal Security)، وهي شركة دنماركية متخصصة في تقديم الحلول الأمنية، أن 94% من كلمات المرور يتم إعادة استخدامها في حسابين أو أكثر، مما يعني أن اختراق موقع واحد يمنح المهاجم مفتاحا للدخول إلى بقية حياة المستخدم الرقمية.

ففي يونيو/حزيران الماضي، تم الكشف عن تسريب تاريخي ضخم احتوى على 16 مليار كلمة مرور مستولى عليها، مما جعل أدوات الذكاء الاصطناعي التابعة للمخترقين قادرة على تخمين الأنماط البشرية بدقة مرعبة.

إضافة لذلك، تشير الدراسات الأمنية إلى أن 80% من اختراقات البيانات ناتجة عن ضعف كلمات المرور أو إعادة استخدامها، حيث يميل المستخدم التقليدي لإنشاء كلمات سهلة التذكر مثل تاريخ الميلاد أو أسماء الأبناء، أو استخدام كلمة مرور واحدة لعشرات الحسابات. وهذا السلوك يخلق تأثير الدومينو، فبمجرد تسريب بيانات موقع تسوق صغير، يمتلك المخترق مفتاح الدخول إلى بريدك الإلكتروني، وحساباتك البنكية، ومنصات العمل الحساسة.

"الذكاء الاصطناعي" في مواجهة الذاكرة

وبناء على مراجعات خبراء التقنية في موقعي زد دي نت (ZDNET) وبي سي ماغ (PCMag) الأمريكيين وتيك رادار (TechRadar) البريطاني، هذه قائمة بأفضل الأدوات التي توفر توازنا بين الأمان الفائق وسهولة الاستخدام:

* برنامج بت واردن (Bitwarden)

يعتبر هذا البرنامج الأمريكي المفضل للخبراء لأنه "مفتوح المصدر"، مما يسمح للمجتمع التقني بفحص كوده الأمني باستمرار، كما أنه يوفر نسخة مجانية قوية جدا تتيح المزامنة بين عدد غير محدود من الأجهزة، وهو مصنف كأفضل خيار اقتصادي وآمن، وفقا لموقع زد دي نت.

مصدر الصورة

مصدر الصورة

* برنامج 1باسورد (1Password)

يتميز هذا البرنامج الكندي بواجهة مستخدم هي الأكثر سلاسة، مع ميزة "Watchtower" التي تحلل قوة كلمات مرورك وتخطرك فورا بأي تسريب لبياناتك، كما يدعم بشكل كامل تقنية "مفاتيح المرور" (Passkeys) ويسمح بمشاركة آمنة لكلمات المرور بين أفراد العائلة، وهو يتصدر قائمة تومز غايد (Tom’s Guide) كأفضل برنامج متكامل للمحترفين.

مصدر الصورة

مصدر الصورة

* برنامج نورد باس (NordPass)

يعتمد هذا البرنامج الليتواني على بروتوكول التشفير الحديث "إكس تشا تشا 20" (XChaCha20)، وهو أسرع وأكثر أمانا من التشفير التقليدي المستخدم في معظم البرامج الأخرى، كما يتميز ببساطة فائقة في التصميم، مما يجعله مثاليا لمن لا يملك خبرة تقنية واسعة، وهو مرشح كأفضل خيار من حيث سهولة الاستخدام من قبل موقع بي سي ماغ.

مصدر الصورة

مصدر الصورة

* برنامج بروتون باس (Proton Pass)

هذا البرنامج مطور من قبل فريق "بروتون" (Proton) في سويسرا، ويخضع لقوانين خصوصية صارمة جدا، حيث يوفر ميزة "ألياس" (Alias) لإنشاء عناوين بريد إلكتروني وهمية عند التسجيل في المواقع لمنع التتبع وحماية بريدك الأصلي، وهو حائز على ثقة خبراء الخصوصية في فوربس أدفيزور (Forbes Advisor).

مصدر الصورة

مصدر الصورة

* برنامج روبو فورم (RoboForm)

يتفوق هذا البرنامج الأمريكي في قدرته على تعبئة النماذج الطويلة والمعقدة مثل بيانات الشحن أو طلبات التوظيف، بدقة متناهية وبضغطة واحدة، ويعتبر من أعرق البرامج في هذا المجال مع تحديثات مستمرة لتوافق المتصفحات، وهو معتمد كأفضل أداة إنتاجية من تيك رادار.

روبو فورم يعتبر من أعرق البرامج مع تحديثات مستمرة لتوافق المتصفحات (روبو فورم)* الأنظمة المدمجة

لا تحتاج هذه الأنظمة لتحميل تطبيقات إضافية إذا كان المستخدم يستعمل نظام "أندرويد" أو "آي أو إس" بشكل حصري، وهي تعتبر مجانية تماما وسهلة الوصول، لكنها تفتقر لبعض ميزات الأمان المتقدمة التي توفرها البرامج المستقلة مثل تقارير الأمان المفصلة.

كما ينصح خبراء التقنية بتفعيل خاصية المصادقة الثنائية "تو إف إيه" (2FA) دائما داخل أي من هذه البرامج لتكون الخزنة نفسها محمية بطبقتين من الأمان.

التحول نحو "باس كيز"

النقطة المفصلية اليوم هي اعتماد تقنية "باس كيز" (Passkeys)، حيث لم تعد هذه البرامج مجرد "مخازن نصوص"، بل أصبحت "مفاتيح رقمية" مشفرة تعتمد على البصمة الحيوية (Biometrics)، واستخدام برامج إدارة كلمات مرور يدعم هذه التقنية، ويعني أن المستخدم لن يكتب كلمة مرور أبدا، وبالتالي لن يستطيع أي مخترق سرقتها عبر "التصيد" أو "التخمين".

ويقول المراقبون إن الاستمرار في استخدام كلمات مرور سهلة أو مكررة هو بمثابة استدعاء للاختراق، والحل لم يعد يكمن في قوة الذاكرة، بل في "تفويض الأمان" لبرمجيات متخصصة قادرة على الصمود أمام هجمات الذكاء الاصطناعي.

المصدر:

الجزيرة

المصدر:

الجزيرة